はじめに

はじめに

記念すべきAlpacaHack初のCTFに参加しました。 結果としては一問も解けずに終了しましたが、 とてもおもしろくて勉強にもなったので記録に残しておきます。

AlpacaHack

AlpacaHackへのリンクはこちら

私のCTF環境

- Ubuntu 22.04 LTS

前回の記事

2024年8月14日の記事です。

AlpacaHackで始めるCTF入門2:DreamhackでCTF入門

AlpacaHackのCTFに参加

参加登録

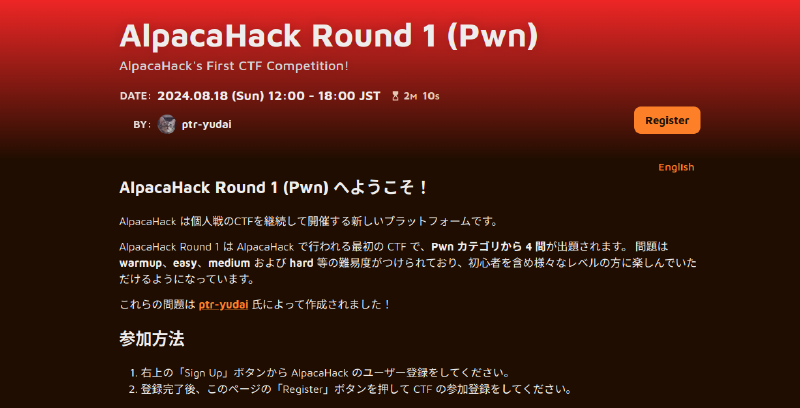

まずはAlpacaHack Round 1のトップページにアクセスして手順に従って参加登録を行います。

トップページ

問題一覧

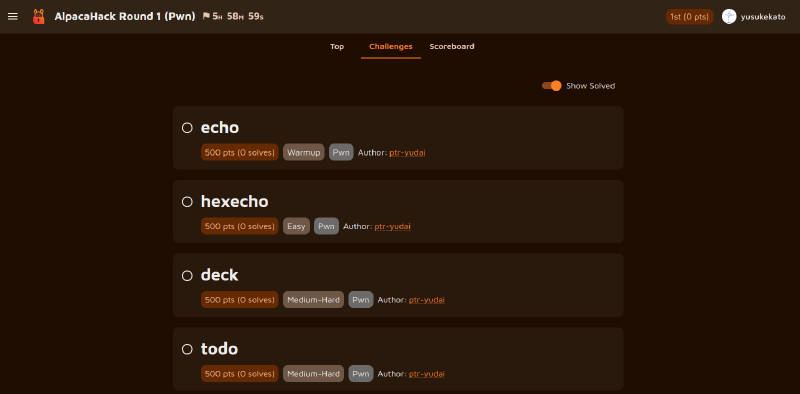

今回はPwnジャンルの問題が4つ出題されました。 とりあえず一番上の比較的簡単な問題に挑戦します。 ただし、相対的に簡単というだけでPwnの問題はCTFの中でも基本的に難しいらしいです。

問題一覧

問題:echo

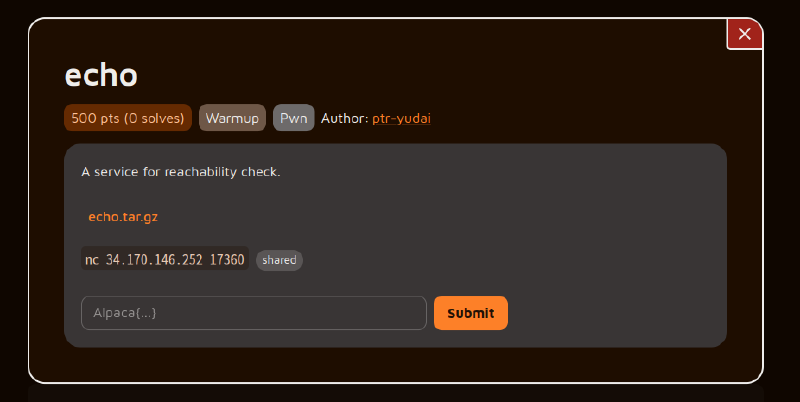

問題「echo」はこんな感じです。

echo

ソースコードを読んでみたところ、 ユーザから入力文字数と文字列を受け取ってから、 受け取った文字列をそのまま出力するシステムだということは理解できました。 また、ソースコードの中にwin関数というものがあって、 このwin関数をどうにかして実行できればflagを取得できるようでした(CTFにおいてwin関数はよく出てくるものっぽいです)。

pwnにおけるwin関数をググってみたら下記の記事が見つかりました。 こちらの記事ではスタックバッファオーバーフローを発生させてReturn Addressを上書きする方法が丁寧に説明されています。 とてもわかりやすくて助かりました。

私もこちらの記事を参考にしながらどうにかしてスタックバッファオーバーフローを起こしたかったのですが、 どうにもなりませんでした。 まだまだ分からないことだけです。 それでもいろいろ調べて勉強できたので参加して良かったと思います。

公式Writeup

公式のWriteupが公開されています。

AlpacaHack Round 1 (Pwn)のWriteup

公式アンケート

AlpacaHackに関してアンケート調査が行われているようです。

おわりに

初めてリアルタイムでCTFに参加しました。 とても楽しかったので今後もまた参加したいと思います。 それでは、また。

次の記事

2024年9月8日の記事です。